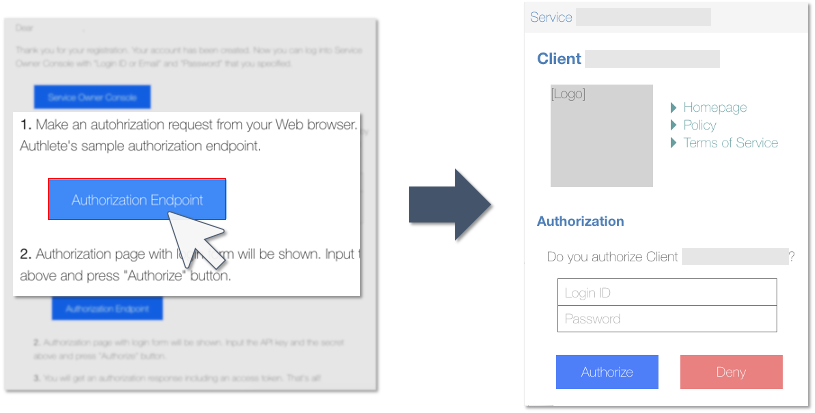

3. Clique no link "Authorization Endpoint".

No email enviado, o você verá um link "Authorization Endpoint". Ao clicar, você verá uma página de autenticação.

💡 O botão "Authorization Endpoint" do email irá lançar uma requisição de autorização (implicit grant flow) do seu navegador para o endpoint de autorização da Authlete. A URL dessa requisição é:

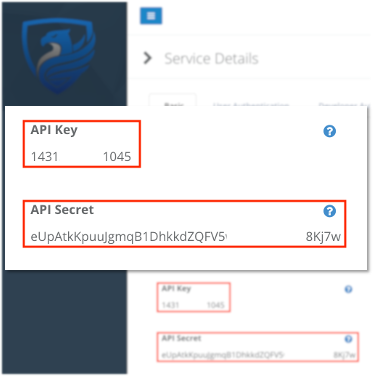

https://api.authlete.com/api/auth/authorization/direct/<SERVICE_API_KEY>?response_type=token&client_id=<SAMPLE_APP_CLIENT_ID>

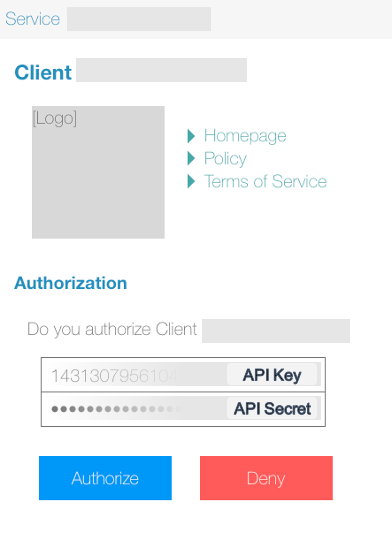

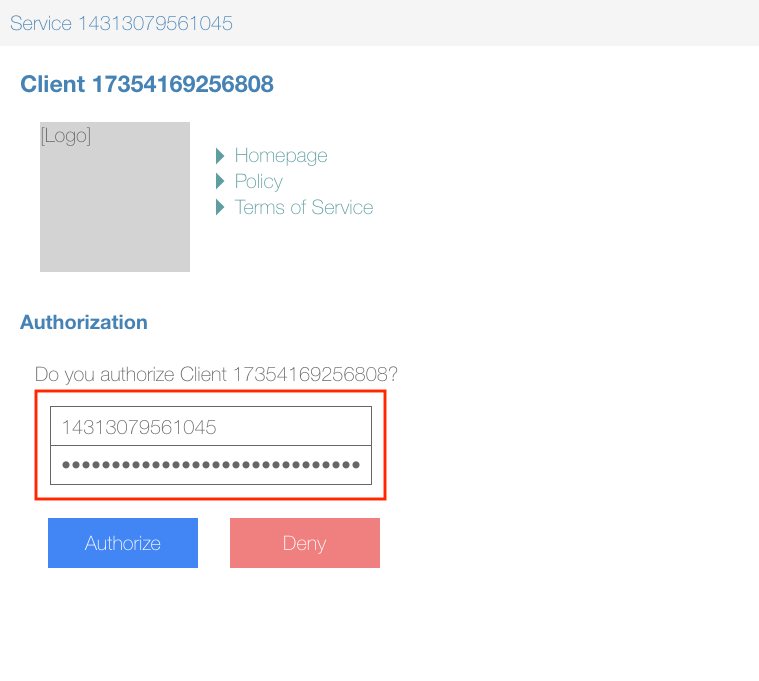

4. Autenticando o subject

5. Clique no botão “Authorize”.

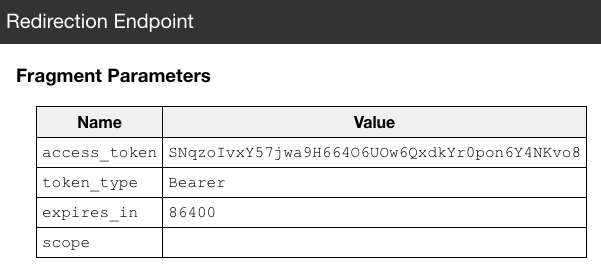

Seu navegador será redirecionado para o endpoint de redirecionamento do cliente que mostra um token de acesso emitido.

Você pode encontrar o mesmo token de acesso na parte do fragmento do URL de destino.

https://api.authlete.com/api/mock/redirection/<SERVICE_API_KEY>#access_token=SNqzo...&token_type=Bearer&expires_in=86400&scope=

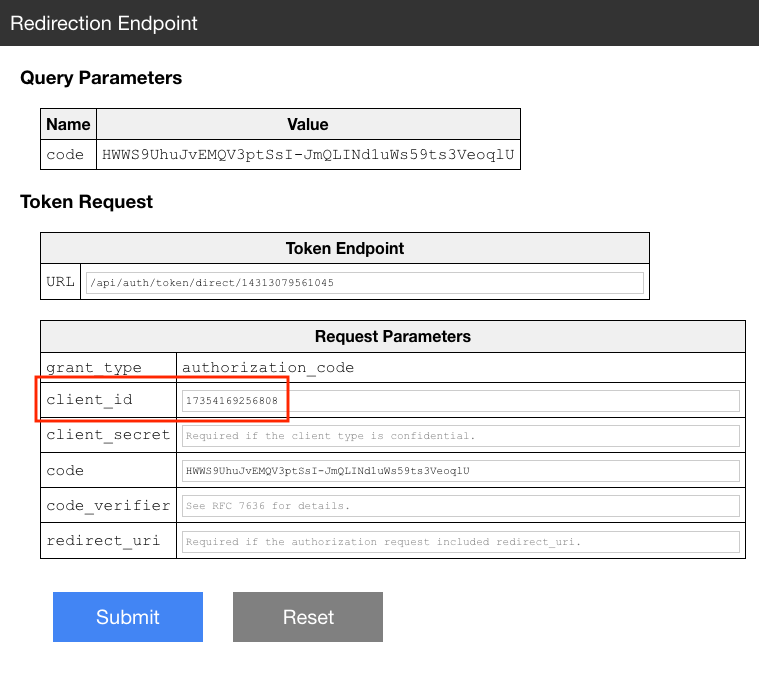

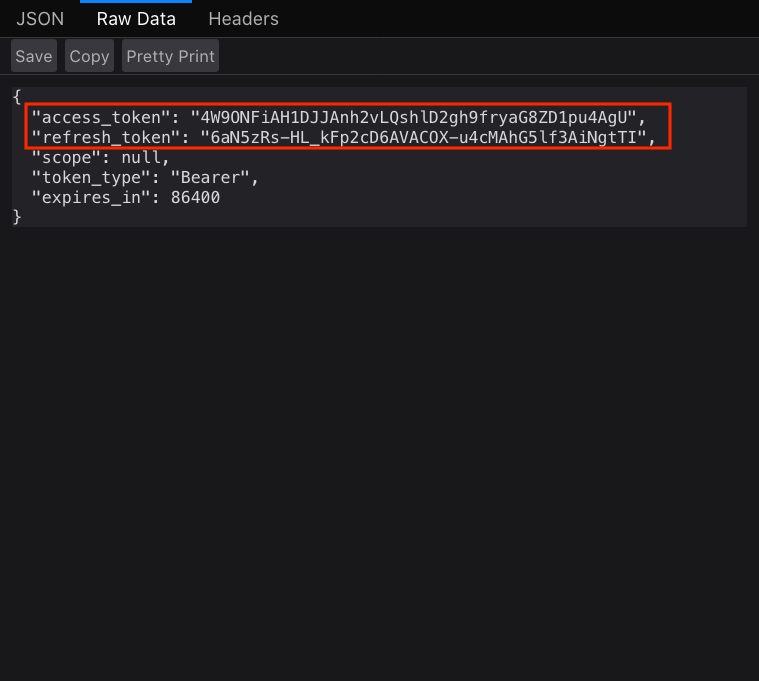

Testando o “Authorization Code Grant Flow”

Estendendo o Implicit flow anterior, vamos executar o “Authorization Code Grant Flow” usando Authlete.

1. Insira a seguinte URL (solicitação de autorização) em seu navegador da Web e envie-a.

https://api.authlete.com/api/auth/authorization/direct/<SERVICE_API_KEY>?response_type=code&client_id=<SAMPLE_APP_CLIENT_ID>

Este pedido é o mesmo que o anterior, exceto

response_type=code.

Subtitua

<SERVICE_API_KEY> / <SAMPLE_APP_CLIENT_ID> pelos valores próprios do seu ambiente.

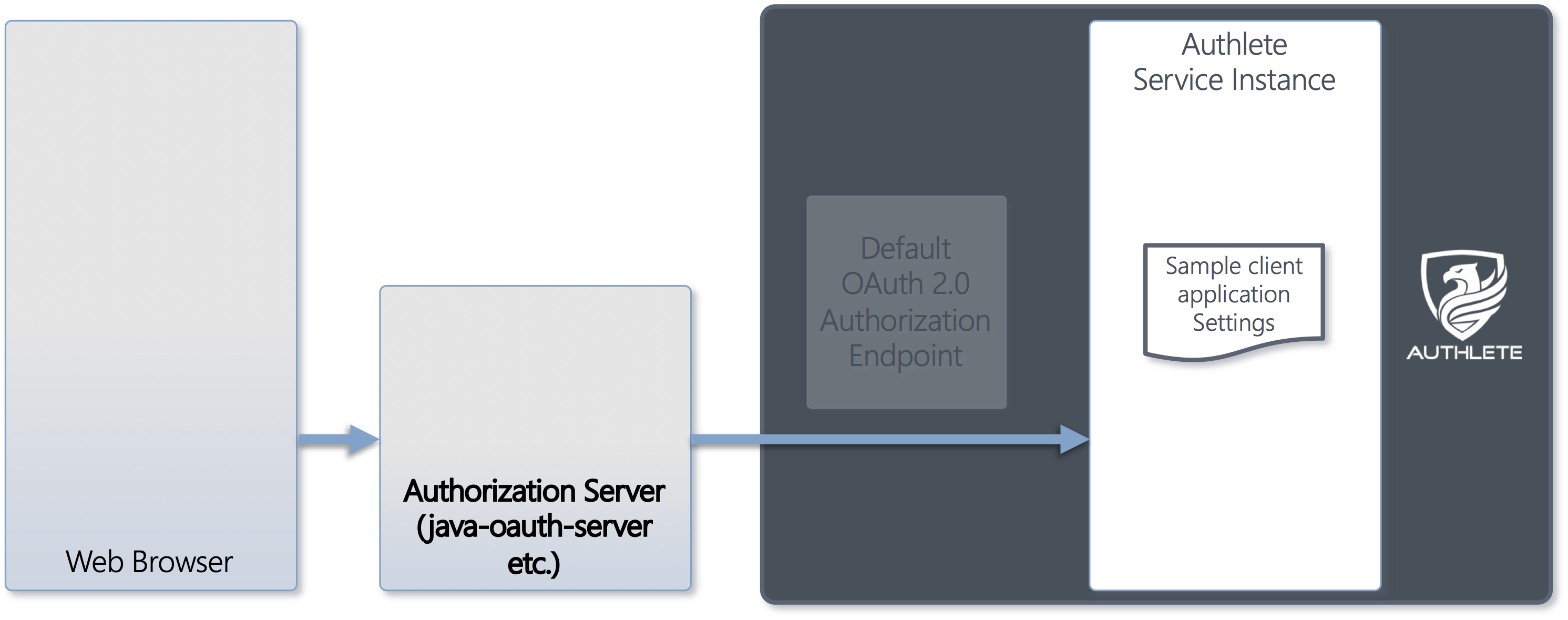

Implementações de servidores de autorização

Na seção anterior, você experimentou o fluxo usando a implementação padrão do terminal de autorização. Para implantações reais, você tem liberdade de escolha para implementar seu próprio servidor de autorização usando APIs da Web Authlete.

Esta implementação de referência usa Authlete como seu back-end para que possa eliminar os esforços para configurar um servidor de banco de dados como armazenamento de dados de autorização (por exemplo, tokens de acesso), dados de configuração do próprio servidor de autorização, bem como configurações de aplicativo cliente que se comunicam com o servidor.

Portanto, você pode baixar e iniciar o servidor de autorização apenas com alguns comandos, conforme mostrado abaixo:

$ git clone https://github.com/authlete/java-oauth-server.git

$ cd java-oauth-server

$ vi authlete.properties

$ mvn jetty:run

$ git clone https://github.com/authlete/spring-oauth-server

$ cd spring-oauth-server

$ vi authlete.properties

$ mvn spring-boot:run

Verifique os documentos no repositório csharp-oauth-server para detalhes .

$ git clone https://github.com/authlete/csharp-oauth-server

$ cd csharp-oauth-server/AuthorizationServer

$ vi authlete.properties

$ dotnet run

$ laravel new authorization-server

$ cd authorization-server

$ composer require authlete/authlete-laravel

$ php artisan authlete:authorization-server

$ vi config/authlete.php

Se você implementar seu próprio servidor de autorização usando APIs da Web da Authlete, não será necessário implementar um ponto de extremidade de retorno de chamada de autenticação, mas, em vez disso, será necessário personalizar alguns arquivos de origem relacionados à autenticação do usuário final.

Links uteis

- Authlete API Tutorials

- Authlete API Tutorials explain how Authlete APIs work.

- Service Owner Console

- Service Owner Console is a Web console for you to manage services.

- Developer Console

- Developer Console is a Web console for developer to manage client applications.

- Protected Resource

- The main purpose to implement OAuth 2.0 is to protect Web APIs by access tokens.