このビデオについて

2020 年 2 月 27 日にオンライン開催された Google SaaS Day Authlete のライトニングトークの録画です。

OAuth 2.0 / OpenID Connect の概要、従来型のアプローチの課題、Authlete のソリューション、そして活用事例を、5 分間でご紹介します。

文字起こし(ログをもとに再構成)

API 提供に欠かせない “OAuth” と “OIDC”

それでは、API 認可エンジン「Authlete(オースリート)」のご紹介をさせていただきます。

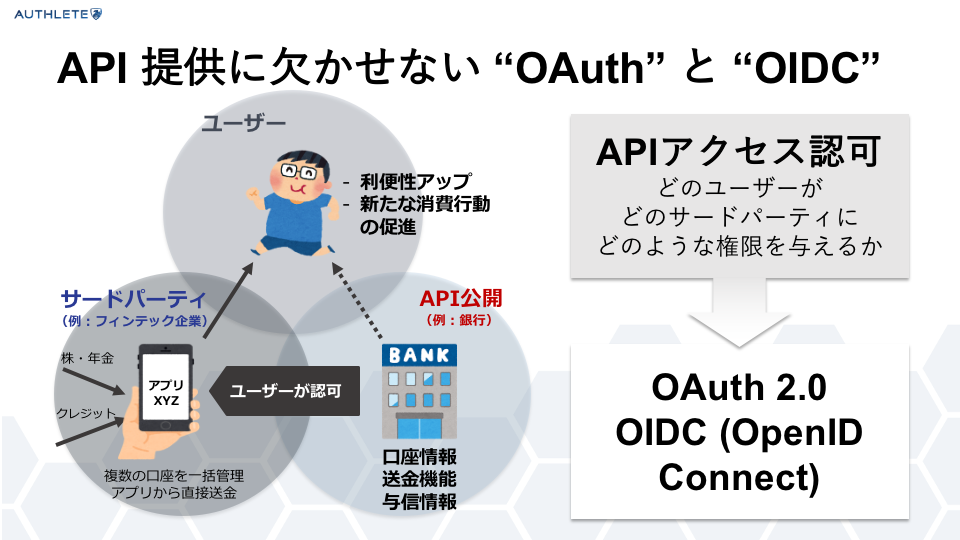

まず API アクセス認可とはなんなのかということですけれども、これはサービス事業者がAPIを提供するにあたり、その API へのアクセスについて

- 誰が

- 何に

- どのような権限を与えるか

を制御することです。 API アクセス認可を適切に行うと、サービス事業者とサードパーティとの連携を、ユーザーの同意に基づいてできるようになります。 結果的にサービスの利便性が高まり、利用促進や売上向上につながっていきます。

そして API アクセス認可の標準規格が、OAuth(オーオース)2.0 と呼ばれる仕様です。 さらにこの OAuth を ID 情報連携に拡張した仕様が、OIDC、OpenID Connect(オープンアイディーコネクト)というものになります。

OAuth/OIDC に対応、もとい、追随することの難しさ

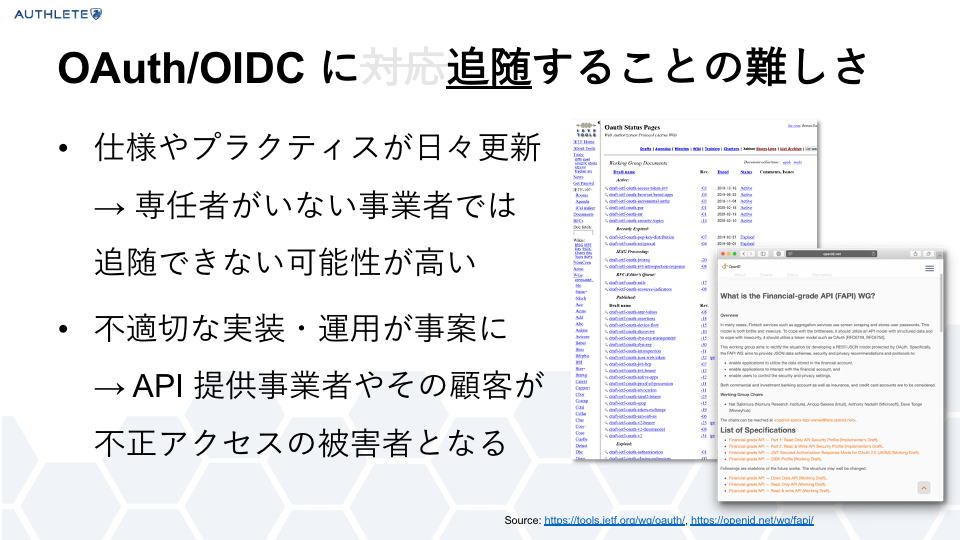

OAuth と OIDC を正しく実装・運用することは、いまだに難しいと言われています。

これは API アクセス認可自体が複雑であるという側面もありますが、一方で、現在も拡張仕様や適用方法がアップデートされ続けているためでもあります。

サービスを提供されている事業者が、これらの動向を常にウォッチするためには、おそらく専任の担当者を抱えない限りは、不可能ではないかと思います。

そして、仕様を正しく理解せずに実装してしまう、さらには、最新のプラクティスを知らないまま運用してしまうことは、APIへの不正アクセス、不正利用といった、セキュリティ・インシデントにつながりかねません。

そのときに被害者となるのは、API を提供するサービス事業者のみならず、API アクセスについて認可を行ったエンドユーザー、すなわち、サービスを利用するお客さまなのです。

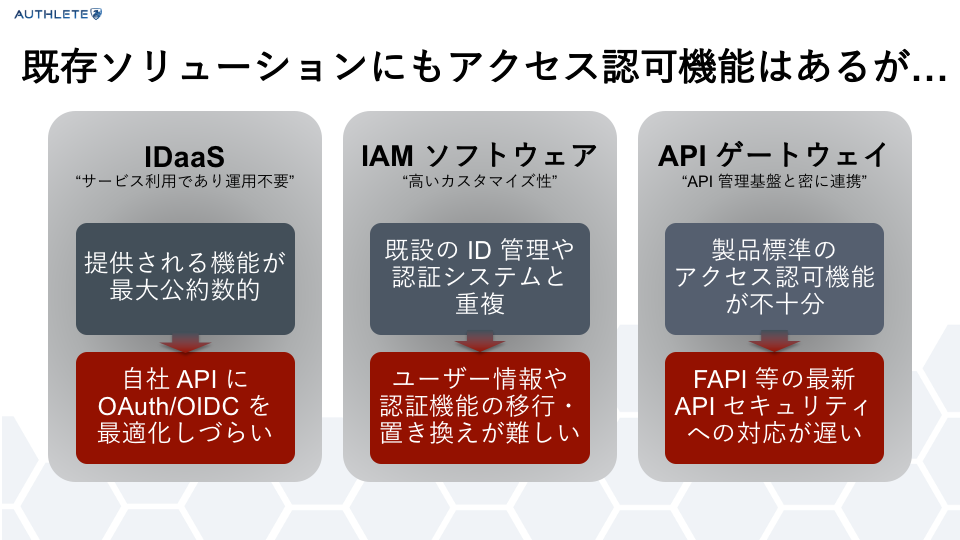

既存ソリューションにもアクセス認可機能はあるが…

この課題に対して、アクセス認可機能を提供するソリューションがいくつか存在しますが、どれも一長一短です。

IDaaS (Identity as a Service)

SaaS 型であり導入不要である点は魅力的に思えますが、サービス事業者のAPIの特性に合わせてアクセス認可を最適化する余地は、実はあまり大きくありません。

IAM (Identity and Access Management) ソフトウェア

パッケージをカスタマイズして、自社に導入するパターンです。 しかしそのようなIAMソフトウェアでは、既存の会員管理やユーザー認証の移行・置き換えが必要となり、導入までには相当の労力を要することになります。

API ゲートウェイ

API ゲートウェイに含まれるアクセス認可機能をそのまま使う、といった方法です。 API ゲートウェイだけで完結する点はメリットとなりますが、たとえば FAPI (Financial-grade API) のような高度な仕様については、API ゲートウェイ製品だけでは対応できないという懸念があります。

Authlete:「認可エンジン」という新アプローチ

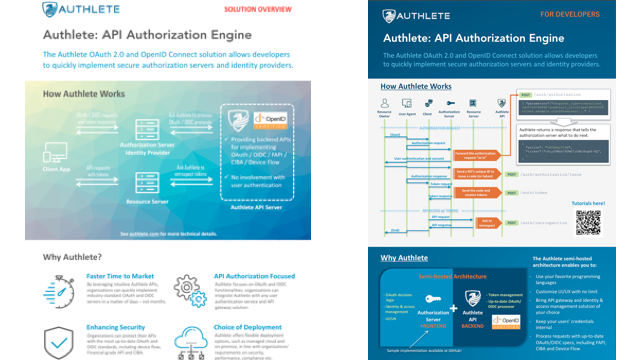

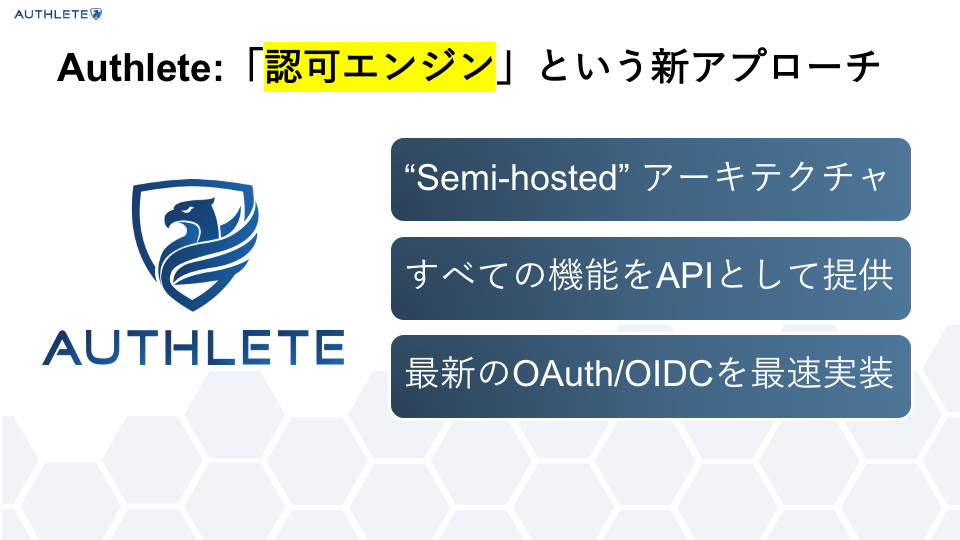

それではどうしたら良いか、ということで弊社の Authlete ですが、従来のソリューションとは異なる「認可エンジン」というアプローチをとっています。

我々はこのアプローチを「Semi-hosted アーキテクチャ」と呼んでいます。 OAuth や OIDC のサーバー機能を二分割し、片方はお客さまに自由に実装していただき、もう片方を弊社がサービスとしてホストする、というものになります。

この Authlete がホストする側の機能は、すべて Web API として利用可能です。

そして Authlete のサービスには、OAuth/OIDC の最新仕様を実装しています。 金融 API に適した高度なセキュリティ仕様である FAPI や、eKYC 分野の「Identity Assurance」といった先進仕様を、他社に先んじてご利用いただくことが可能です。

既存システムやAPIゲートウェイを補完的に統合

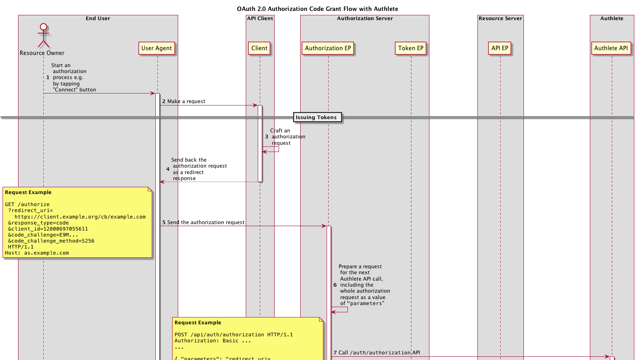

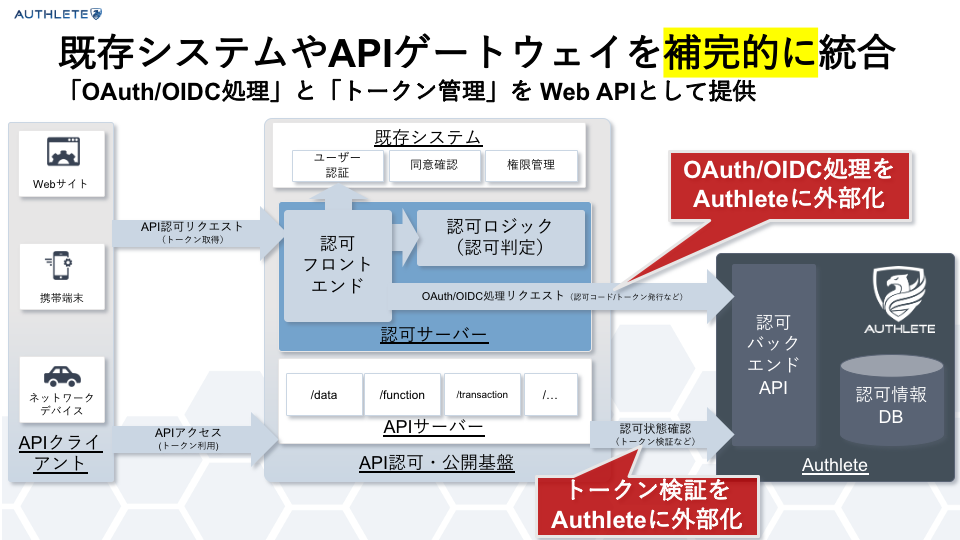

こちらが、Authlete を活用する際の一般的な構成イメージです。

中央の「API 認可・公開基盤」を、API を提供する事業者が管理し、ここに認可サーバーが含まれることになります。

先ほどご紹介した通り、この認可サーバーは事業者自身が実装可能です。

どのようにユーザー認証やユーザー同意の確認を行うか、既存システムとどのように連携するかなどを、自由に設計することができます。

このうち OAuth/OIDC の複雑な処理は、すべて Authlete にお任せいただくかたちになります。

Authlete は Web API を介して処理リクエストを受け取り、認可フローの制御や、API アクセスに必要なトークンと呼ばれる情報の発行・管理を行います。

そしてサードパーティなどからのトークンを用いた API アクセスに関しても、事業者サイドではトークン検証処理を行う必要はありません。 その処理も全て Authlete が行います。

このようなアーキテクチャにより、API を提供するサービス事業者さまにおかれましては、自社の API 基盤を完全に管理しつつ、OAuth/OIDC に関する面倒な実装を外部化することが可能となります。

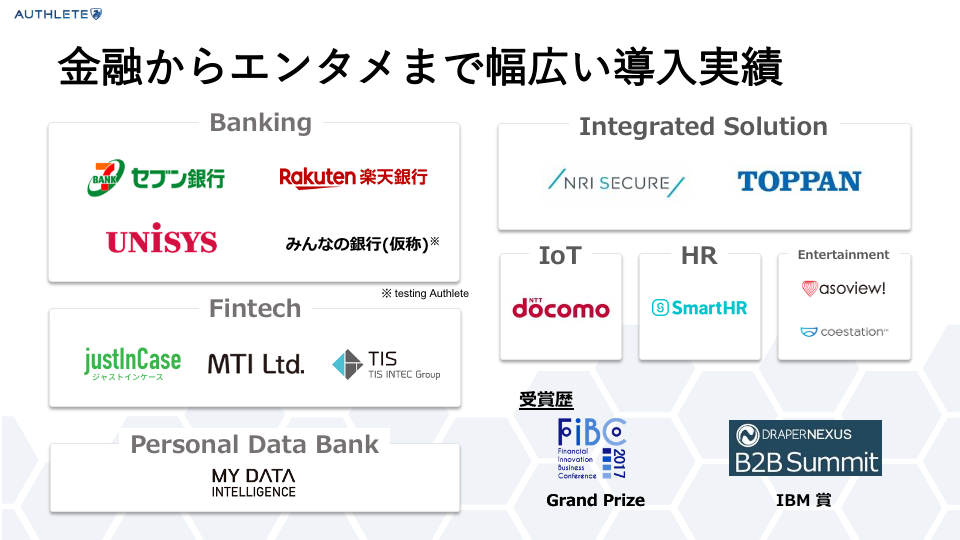

金融からエンタメまで幅広い導入実績

Authlete は、高いセキュリティが要求される銀行サービス・フィンテック・パーソナルデータといった分野から、ユーザー体験を重視するエンターテインメントといった分野まで、幅広いお客さまにご活用いただいています。

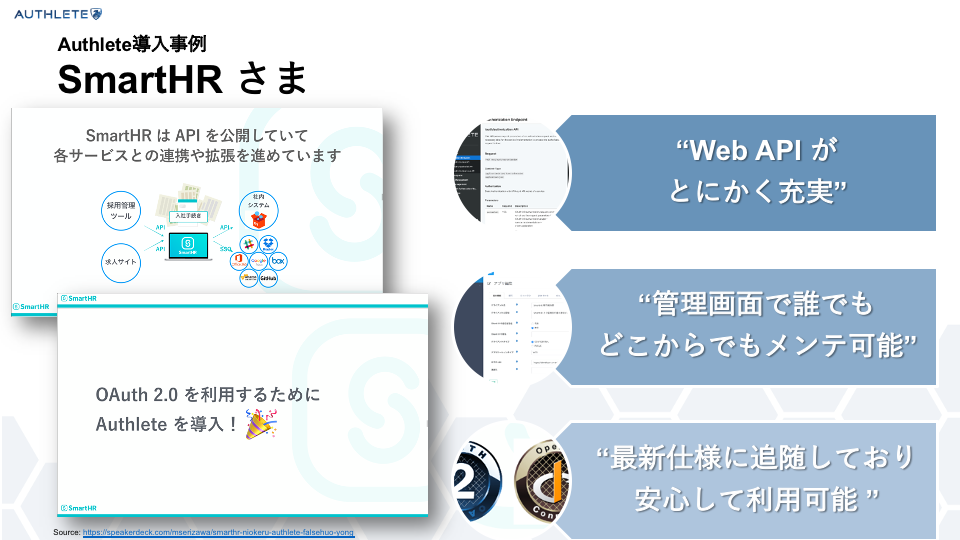

Authlete導入事例: SmartHR さま

このうち SaaS 分野では、以前より SmartHR さまにご活用いただいています。 SmartHR サービスに OAuth 機能を実装するにあたり、Authlete の特長である「Web API の充実」、「メンテナンス性」、「最新仕様への追随」などの点をご評価いただいております。

www.authlete.com から無料トライアル可能!

最後に、Authlete はどなたでもすぐにお試しいただくことが可能です。弊社 Web サイト、www.authlete.com にアクセスし、右上の「無料トライアル」からご登録いただければ幸いです。

以上、Authlete を、どうぞよろしくお願いいたします。 ご清聴いただき、まことにありがとうございました。